Diferencia entre SHA-256 y SHA-1

- 1739

- 108

- Pablo Carranza

SHA, abreviatura del algoritmo de hash seguro, es una familia de algoritmo de hash criptográfico publicado por el Instituto Nacional de Normas y Tecnología (NIST) para mantener sus datos seguros. En 1995, el NIST aprobó el estándar de hash seguro, FIPS PUB 180-1, que incluyó un algoritmo de hash seguro, el SHA-1. En 2003, se aprobó un nuevo estándar de firma de hash seguro (SHS), FIPS Pub 180-2, agregando tres algoritmos hash capaces de producir digestiones de mensajes más grandes, superando los FIPS 180-1. El fips pub 180-2 especifica cuatro algoritmos de hash seguros, SHA-1, SHA-256, SHA-384 y SHA-512, todos los cuales son iterativos, I.mi., Funciones hash unidireccionales que pueden procesar un mensaje en una representación condensada llamada Digest de mensajes. Principalmente debido a su eficiencia, las funciones de hash criptográfico son de importancia central para los algoritmos y protocolos criptográficos.

Este artículo se centrará principalmente en las dos funciones de hash criptográfica populares es usar hoy: SHA-1 y SHA-256. Parte del estándar de hash seguro (SHS), SHA-1 fue uno de los primeros algoritmos hash utilizados a menudo utilizados por las autoridades de certificado SSL para firmar certificados. Fue publicado en 1993 como SHA, pero debido a un defecto de seguridad, luego fue reemplazado por el SHA-1 más seguro. Es, con mucho, una de las funciones criptográficas más utilizadas y desplegadas. SHA-256 tiene la misma estructura subyacente y utiliza el mismo tipo de operaciones binarias aritméticas y lógicas modulares que SHA-1. SHA-256 pertenece a la familia SHA-2 de funciones de hash similares con un tamaño de bloque diferente, el otro es SHA-512. Es una función hash comúnmente utilizada en blockchain.

Que es sha-1?

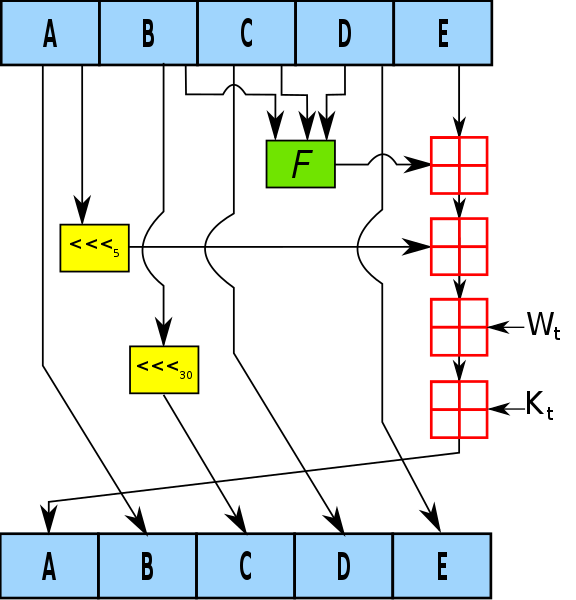

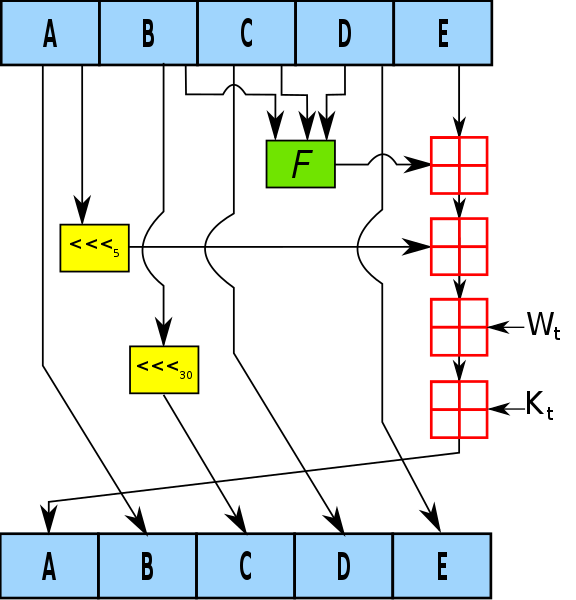

SHA-1 es una de las funciones criptográficas de hash más utilizadas y desplegadas que a menudo utilizan las autoridades de certificado SSL para firmar certificados. Era uno de los algoritmos hash más antiguos especificados para su uso por la U.S. Gobierno federal. Fue desarrollado por NIST y la NSA. SHA-1 fue publicado como un estándar del gobierno federal en 1995 como una actualización de la SHA, que se publicó en 1993. Toma una entrada y produce un valor hash de 160 bits (20 bytes) conocido como digest de mensajes, típicamente representado por una cadena hexadecimal larga de 40 dígitos. El SHA-1 está diseñado, por lo que es computacionalmente factible encontrar un mensaje que corresponda a un Digest de mensajes determinado, o encontrar dos mensajes diferentes que producen el mismo mensaje Digest.

¿Qué es SHA-256??

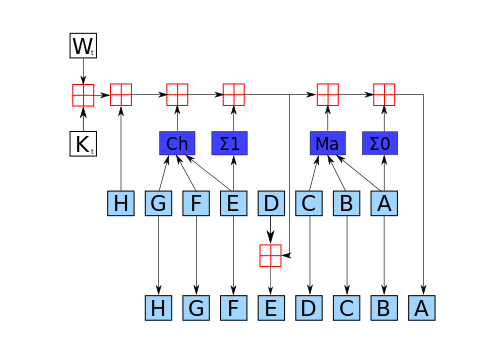

SHA-256 es una función de hash criptográfica más nueva y más segura que se propuso en 2000 como una nueva generación de funciones de SHA y se adoptó como estándar FIPS en 2002. El algoritmo SHA-256 genera un valor hash de 256 bits de bloques de mensajes acolchados de 512 bits, y el tamaño del mensaje original es de hasta 264-1 bits. SHA-256 siempre calcula un hash internamente de 256 bits para la seguridad, pero esto resultante puede truncarse a 196 o 128 bits de impresión y almacenamiento. Por lo tanto, un SHA-256 truncado produce un beneficio sustancial para la usabilidad humana en las citas impresas, y mejora significativamente la seguridad, a costa de una pequeña reducción en el rendimiento relacionada con MD5. A diferencia del algoritmo MD5, el sha-256 truncado no está sujeto a ningún ataques conocidos.

Diferencia entre SHA-256 y SHA-1

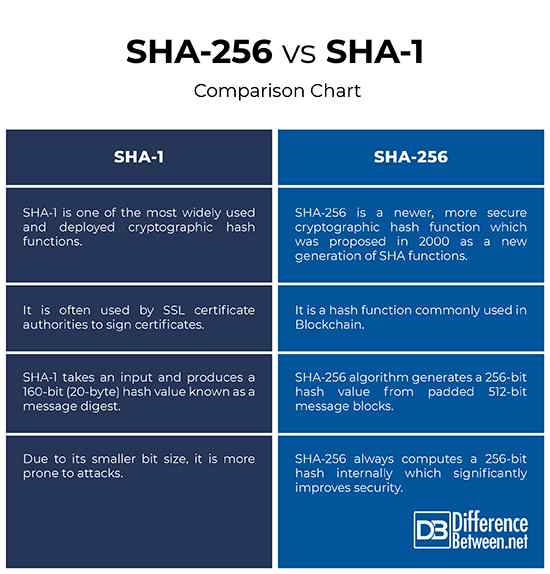

Básico de SHA-256 y SHA-1

- SHA-1 es una de las funciones criptográficas de hash más utilizadas y desplegadas que a menudo utilizan las autoridades de certificado SSL para firmar certificados. Era uno de los algoritmos hash más antiguos especificados para su uso por la U.S. Gobierno federal. SHA-256 es una función de hash criptográfica más nueva y más segura que se propuso en 2000 como una nueva generación de funciones de SHA y se adoptó como estándar FIPS en 2002. SHA-256 pertenece a la familia SHA-2 de algoritmos de hash criptográfico con funciones de hash similares pero un tamaño de bloque diferente, otros son SHA-384 y SHA-512.

Tamaño de bloque

- SHA-1 es un hash de 160 bits toma una entrada y produce un valor hash de 160 bits (20 bytes) conocido como digestión de mensajes, típicamente representado por una cadena hexadecimal de 40 dígitos de largo. El SHA-1 está diseñado, por lo que es computacionalmente factible encontrar un mensaje que corresponda a un Digest de mensajes determinado, o encontrar dos mensajes diferentes que producen el mismo mensaje Digest. El algoritmo SHA-256 genera un valor hash de 256 bits de bloques de mensajes acolchados de 512 bits, y el tamaño del mensaje original es de hasta 264-1 bits.

Actuación

- Con el aumento de la potencia informática, la viabilidad de romper el SHA-1 también ha aumentado. Era uno de los algoritmos hash más antiguos especificados para su uso por la U.S. Gobierno federal y debido a su tamaño de bits más pequeño, es más propenso a los ataques. Aunque SHA-256 tiene la misma estructura subyacente y utiliza los mismos tipos de operaciones binarias aritméticas y lógicas modulares que SHA-1, se ha convertido en una parte integral en muchas aplicaciones. SHA-256 siempre calcula un hash internamente de 256 bits para la seguridad, lo que mejora significativamente la seguridad, a costa de una pequeña reducción en el rendimiento relacionado con MD5.

SHA-256 vs. SHA-1: cuadro de comparación

Resumen de los versos SHA-256 SHA-1

En pocas palabras, SHA-256 es más confiable y seguro que SHA-1. SHA-256 pertenece a la familia de funciones de hash criptográfica SHA-2 diseñadas por la NSA y se usa comúnmente en blockchain. SHA-1 fue una de las primeras funciones de hash criptográfico que a menudo utilizan las autoridades de certificado SSL para firmar certificados. Sin embargo, debido a su menor tamaño de bit y vulnerabilidades de seguridad, se ha vuelto más propenso a los ataques con el tiempo, lo que eventualmente llevó a su depreciación de los emisores de certificados SSL.