Diferencia entre SHA y MD5

- 3879

- 1102

- Horacio Apodaca

El algoritmo de hash seguro (SHA) y el resumen de mensajes (MD5) son las funciones de hash criptográfica estándar para proporcionar seguridad de datos para la autenticación multimedia. Las hashes criptográficas juegan un papel fundamental en los criptosistemas modernos. Por lo tanto, es importante comprender el mecanismo básico detrás de estos algoritmos y los problemas involucrados en la elección de un algoritmo de hash en particular. El hashing se basa en una función matemática unidireccional; funciones que son fáciles de calcular, pero significativamente difíciles de revertir. Las funciones hash son la base del mecanismo de protección de los códigos de autenticación de mensajes de hash (HMAC). Es una importante tecnología habilitadora para la seguridad de la red utilizada para lograr objetivos de seguridad específicos.

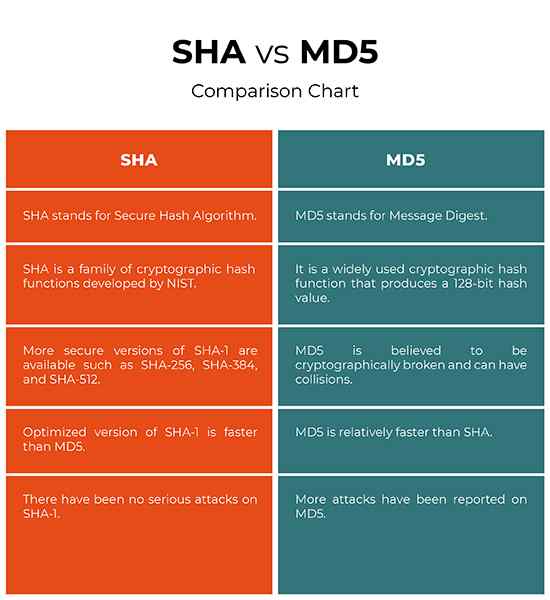

SHA y MD5 son las dos funciones hash bien reconocidas. El algoritmo de hash MD5 toma un mensaje de longitud arbitraria como entrada y produce como salida una "huella digital" de 128 bits o "digestión de mensajes" del mensaje de entrada. Es una función unidireccional que facilita la calificación de un hash a partir de los datos de entrada dados. Es una secuencia compleja de operaciones binarias simples, como exclusivas o (XORS) y rotaciones, que se realizan en los datos de entrada y producen un resumen de 128 bits. El SHA es un sucesor potencial de MD5 y el algoritmo especificado en el estándar de hash seguro (SHS). SHA-1 es una revisión del estándar SHA que se publicó en 1994. Reunimos una comparación imparcial entre las dos funciones de hashing.

Que es sha?

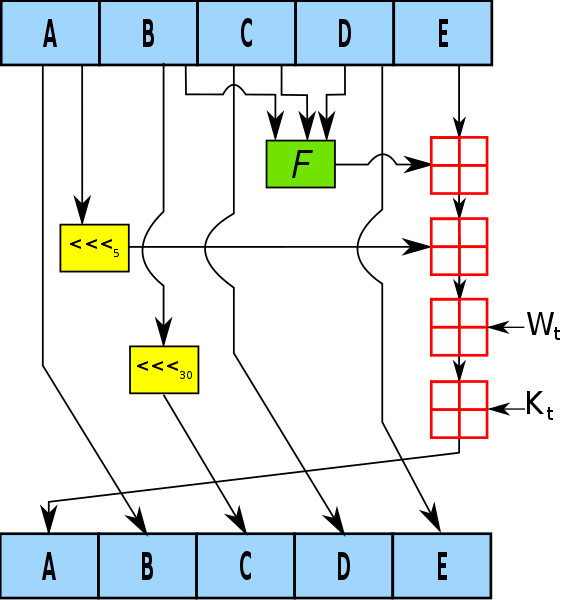

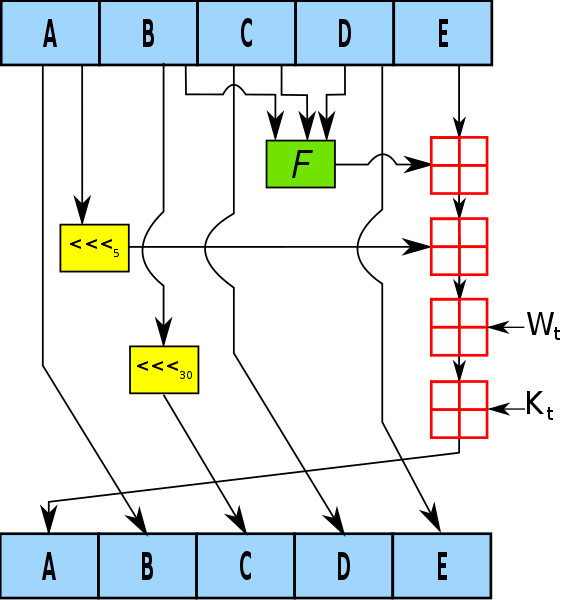

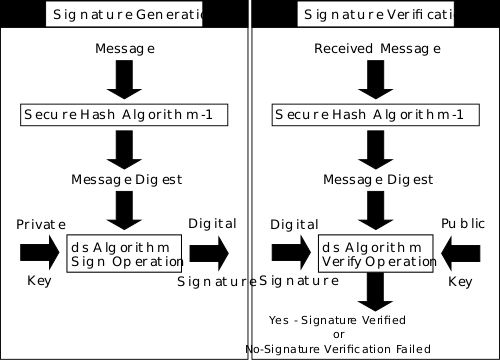

Desarrollado por la u.S. Instituto Nacional de Normas y Tecnología (NIST), el algoritmo de hash seguro (SHA) es una familia de funciones de hash criptográfico especificadas en el estándar de hash seguro (SHS). El estándar federal de procesamiento de información (FIPS 180-2) especifica cuatro algoritmos de hash seguros: SHA-1, SHA-256, SHA-384 y SHA-512, todos los cuales son funciones hash iterativas y unidireccionales que pueden procesar un mensaje con una longitud máxima de 264 - a 2128 - Bits para producir una representación condensada de 160 a 512 bits llamado Digest de mensajes. El mensaje de entrada se procesa en bloques de 512 a 1024 bits. SHA-1 es una función hash de 160 bits comúnmente utilizada que se asemeja al algoritmo MD5 y a menudo es utilizado por calculadoras de suma de verificación para la verificación de integridad de archivos.

Que es md5?

El Mensaje Digest (MD5) es un algoritmo de hashing ubicuo que fue desarrollado por Ron Rivest y se usa en una variedad de aplicaciones de Internet hoy en día. Es un algoritmo de hash criptográfico que se puede usar para crear un valor de cadena de 128 bits a partir de una cadena de longitud arbitraria. A pesar de sus vulnerabilidades de seguridad, todavía se usa e implementa ampliamente, principalmente para verificar la integridad de los archivos. MD5 se basa en su predecesor, el algoritmo MD4. El algoritmo principal en sí se basa en una función de compresión que funciona en bloques. El algoritmo MD5 toma una entrada un mensaje de longitud arbitraria y produce como salida una "huella digital" de 128 bits o "digest de mensajes" del mensaje de entrada. MD5 no es tan rápido como el algoritmo MD4, pero ofrece una seguridad de datos mucho mejor. Se usa comúnmente en protocolos y aplicaciones de seguridad como SSH, SSL e IPSEC.

Diferencia entre SHA y MD5

Básico de SHA y MD5

- El algoritmo de hash seguro (SHA) es una familia de funciones de hash criptográfico desarrolladas por la u.S. Instituto Nacional de Normas y Tecnología (NIST). El Mensaje Digest (MD5) es un algoritmo de hashing ubicuo que fue desarrollado por Ron Rivest y se usa en una variedad de aplicaciones de Internet hoy en día. Es un algoritmo de hash criptográfico que se puede usar para crear un valor de cadena de 128 bits a partir de una cadena de longitud arbitraria. Al igual que MD5, SHA también se usa ampliamente en aplicaciones como SSH, SSL, S-MIME (extensión de correo segura/multipropósito) e IPSEC.

Longitud de digestión de mensajes para SHA y MD5

- El estándar federal de procesamiento de información (FIPS 180-2) especifica cuatro algoritmos de hash seguros: SHA-1, SHA-256, SHA-384 y SHA-512, todos los cuales son funciones hash iterativas y unidireccionales que pueden procesar un mensaje con una longitud máxima de 264 - a 2128 - Bits para producir una representación condensada de 160 a 512 bits llamado Digest de mensajes. El algoritmo MD5 toma una entrada un mensaje de longitud arbitraria y produce como salida una "huella digital" de 128 bits o "digest de mensajes" del mensaje de entrada.

Seguridad para SHA y MD5

- El hash MD5 se expresa típicamente como un número hexadecimal de 32 dígitos y se cree que está roto criptográficamente y puede tener colisiones. Aunque es una de las funciones de hash criptográfica bien reconocidas, no es idealmente adecuado para servicios y aplicaciones basados en la seguridad o firmas digitales que dependen de la resistencia a la colisión. Se cree que Sha, por otro lado, es más seguro que MD5. Toma un flujo de bits como entrada y produce una salida de tamaño fijo. Hay variaciones más seguras de SHA-1 disponibles ahora, que incluyen SHA-256, SHA-384 y SHA-512, con los números que reflejan la fuerza del digest de mensajes Digest.

SHA VS. MD5: Gráfico de comparación

Resumen de SHA VS. MD5

SHA-1 parece ser más seguro que MD5 en muchos aspectos. Si bien se han reportado algunos ataques conocidos en SHA-1, son menos graves que los ataques contra MD5. Hay funciones hash más seguras y mejores disponibles ahora, como SHA-256, SHA-384 y SHA-512, todas las cuales son prácticamente seguras sin antecedentes previos de ataques informados sobre ellos. Aunque MD5 es una de las funciones de hash criptográfica bien reconocidas, no es idealmente adecuado para servicios y aplicaciones basados en la seguridad porque está roto criptográficamente. Por lo tanto, MD5 es considerado menos seguro que SHA por muchas autoridades en criptografía. El algoritmo SHA es ligeramente más lento que MD5, pero la longitud de digestión de mensajes más grande lo hace más seguro contra los ataques de inversión y la colisión de fuerza bruta.