Diferencia entre el phishing y la suplantación

- 2589

- 796

- Benjamín Urrutia

Con tecnología mejorada y acceso a Internet en todo el mundo, las intrusiones cibernéticas se han convertido en un medio ampliamente utilizado para cometer crímenes de collar blanco que incluyen robo de identidad, violación de datos y fraude de tarjetas de crédito, entre otros. Los correos electrónicos falsos y el phishing son las formas más comunes en que los ciberdelincuentes o los estafadores pueden dañar, manipular o destruir un sistema informático o una red y causar daños financieros. Phishing y suplantación son algo sinónimos, ya que se refieren a documentos electrónicos falsos o falsos. El phishing típicamente utiliza técnicas de suplantación, pero la suplantación no necesariamente se considera phishing.

La suplantación es un tipo de estafa en la que una parte maliciosa se hace pasar por un usuario legítimo o de la fiesta comercial de robar información de la otra parte o engañarlos para que hagan algo peor. El phishing, a menudo utilizado junto con un correo electrónico falsificado, es un acto de obtener información personal y confidencial, como contraseñas, detalles de la cuenta bancaria y números de tarjeta de crédito directamente desde el usuario final a través de Internet. Los correos electrónicos falsificados generalmente están diseñados para causar daños a un sistema informático o red, mientras que los correos electrónicos de phishing están diseñados para obtener información personal para obtener ganancias financieras. Ambos son la técnica utilizada por los cibercriminales para engañar a los destinatarios del correo electrónico. Sin embargo, tienen su parte justa de diferencias.

Que es el phishing?

El phishing es una variación de la palabra "pesca", lo que significa que los spammers potenciales arrojarán cebo con la esperanza de que alguien "muerda". El phishing es un tipo de ataque de spam a menudo utilizado junto con un correo electrónico falsificado hecho para parecer que proviene de una fuente legítima. Es un acto de enviar un correo electrónico no solicitado que afirme falsamente provenir de una fuente legítima o un remitente verificado en un intento de engañar al destinatario para que divulgue información personal y confidencial, como números de tarjetas de crédito, detalles bancarios y contraseñas. Los estafadores harían que el destinatario crea que el correo electrónico proviene de una fuente o sitio web de confianza como un banco, por ejemplo. El correo electrónico dirige al usuario a un sitio web que parece legítimo donde se les pide que actualice la información personal. Sin embargo, el sitio web no es genuino y se configuró solo como un intento de obtener la información del usuario.

Que es la falsificación?

A diferencia del phishing, la suplantación es una forma de engañar a las personas de su información personal y financiera para causar una multitud de seguridad u otros problemas. La suplantación es básicamente una actividad cibercriminal que implica hacerse pasar por un usuario que lo hace creer que el correo electrónico provino de una fuente confiable y engañarlos para obtener acceso no autorizado a sus sistemas en un intento de robar información confidencial o plantar un virus o malware para causarles disturbios. Algunas personas llaman falsificación de phishing. En términos simples, la suplantación pretende ser algo que no es, ya sea que se vea como algo o fingiendo haber venido de una fuente verificada, aunque eso fue enviado por alguien que no sea la fuente real. La suplantación también se puede realizar en los datos que se transmiten a través de una red, lo que permite al culpable obtener acceso a los datos almacenados en los sistemas de computación.

Diferencia entre el phishing y la suplantación

Que significa phishing y suplantación

Phishing y suplantación a menudo se confunden entre sí. De hecho, el phishing generalmente utiliza técnicas de falsificación, pero la suplantación no necesariamente se considera phishing. Muchos tipos de falsificación relacionada con Internet pueden referirse a la suplantación, pero es algo diferente del phishing.

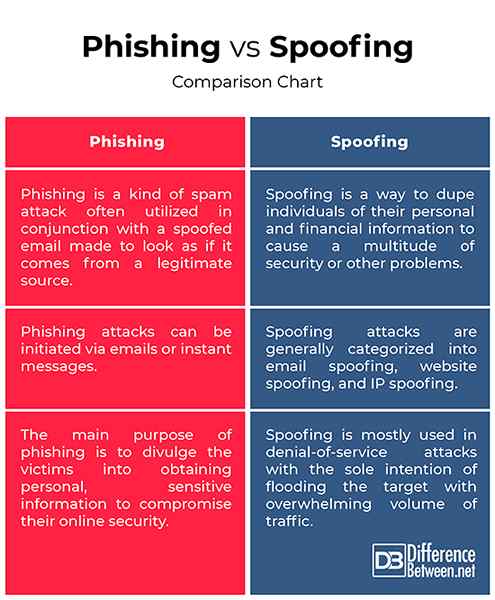

La suplantación es una forma de engañar a las personas de su información personal y financiera para causar una multitud de seguridad u otros problemas. Phishing, por otro lado, es una especie de ataque de spam a menudo utilizado junto con un correo electrónico falsificado hecho para parecer que proviene de una fuente legítima.

Objetivo

El objetivo principal del phishing es divulgar a las víctimas para obtener información personal y confidencial, como el número de tarjeta de crédito, los datos bancarios, el número de seguro social y otra información confidencial para comprometer la seguridad en línea de las víctimas.

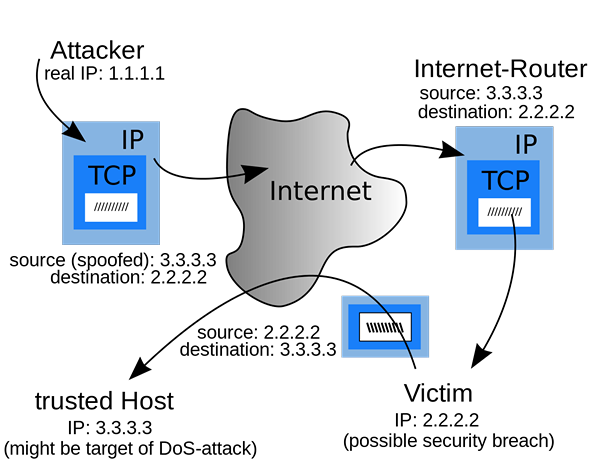

La suplantación es cuando un perpetrador se hace pasar por otro usuario que lo engaña a obtener acceso no autorizado a su sistema o red en un intento de robar información confidencial o plantar un virus o malware en su sistema para causarle algún daño a. La suplantación se usa principalmente en ataques de denegación de servicio con la única intención de inundar el objetivo con un volumen abrumador de tráfico.

Técnicas

Los ataques de phishing se planifican y ejecutan cuidadosamente como un conjunto de actividades intrincadamente planificadas. Una estafa de phishing puede involucrar varias campañas de correo electrónico y servidores web diferentes. Los ataques de phishing se pueden iniciar a través de correos electrónicos o mensajes instantáneos. El correo electrónico dirige al usuario a una visita a un sitio web que parecía ser legítimo donde se les pide que actualicen datos personales como contraseñas, número de seguro social, número de tarjeta de crédito e información de cuenta bancaria. Sin embargo, el sitio web es falso y configurado solo para robar la información del usuario.

Por otro lado, los ataques de suplantación generalmente se clasifican en la suplantación de correo electrónico, la suplantación de sitios web y la suplantación de IP.

Phishing vs. Spoaling: cuadro de comparación

Resumen del phishing vs. Paro

En pocas palabras, el phishing es otra variación de suplantación de suplantación, que ocurre cuando un atacante intenta obtener información personal o financiera de la víctima utilizando medios fraudulentos, con mayor frecuencia al hacerse pasar por otro usuario u organización, para robar sus datos personales y sensibles tales como números de cuenta y contraseñas. El ataque de la suplantación generalmente se planifica como una forma de divulgar a las personas para obtener información personal o financiera que el atacante usará para robar su identidad y usar sus detalles para su interés. La falsificación es la creación de paquetes TCP/IP utilizando la dirección IP de otra persona.