Diferencia entre el phishing de lanza y la ballena

- 1577

- 159

- Maricarmen Moya

Los ciberdelincuentes han llevado frecuentemente ataques de fraude por correo electrónico altamente específicos para comprometer a corporaciones e instituciones financieras de todo el mundo. Estos ataques, llamados ataques de phishing, usan trucos para acceder y robar datos de usuarios, como credenciales de inicio de sesión, números de tarjetas de crédito y otros datos confidenciales. El atacante se disfraza de una parte de confianza y engaña a la víctima para abrir un correo electrónico o un mensaje de texto. A continuación, la víctima se engaña para hacer clic en un enlace, que instala código malicioso en su computadora. Este tipo de ataque puede ser perjudicial y puede conducir al robo de identidad, compras no autorizadas o robo de fondos.

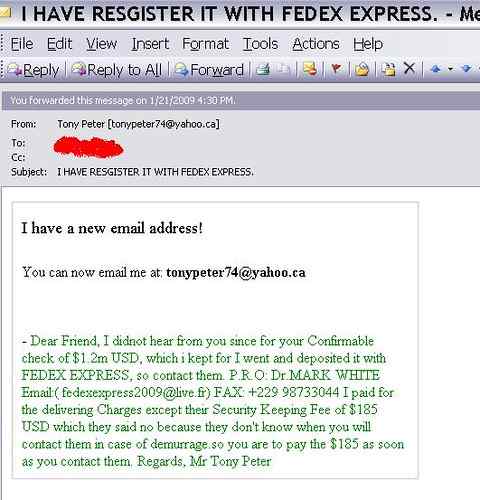

Los ataques de phishing se pueden clasificar ampliamente como 'phishing de lanza' y 'ballena'. El phishing de lanza es algo similar a los ataques balleneros debido a sus naturalezas similares, excepto que los ataques de ballena son específicos del objetivo donde el objetivo es alguien de importancia o importancia. Un phishing de lanza ataca más bien a una organización o grupo específico. Aunque, el phishing de lanza parece ataques balleneros, es un poco diferente de los ataques típicos de ingeniería social.

¿Qué es el phishing de lanza??

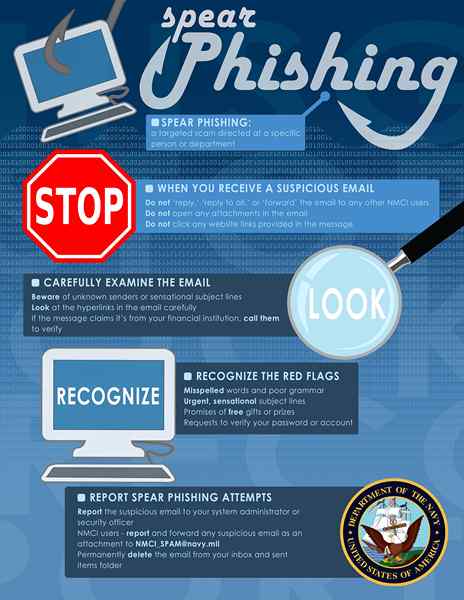

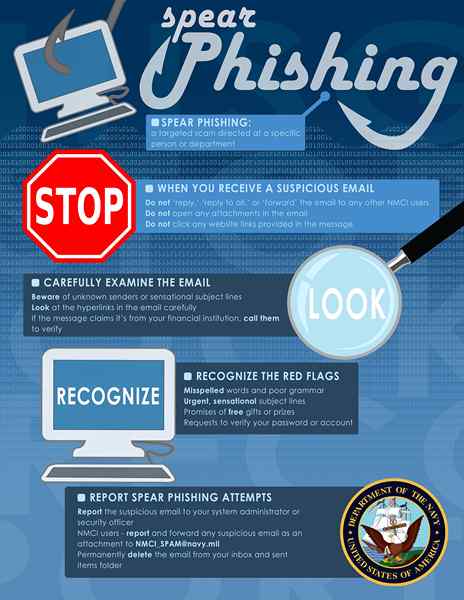

Spear Phishing es un subconjunto de phishing, pero está dirigido a una organización o grupo específico en lugar de un conjunto aleatorio de personas. Esta es una forma de ataque de ingeniería social específica de objetivos donde el perpetrador se disfraza como un individuo de confianza y engaña a la víctima para hacer clic en un enlace malicioso en un correo electrónico falsificado o un mensaje de texto, que instala código malicioso en su computadora o red. Después de eso, el atacante puede recuperar datos personales y profesionales confidenciales de la víctima y, a veces, les permite acceder a la computadora afectada. Estos ataques de phishing de correo electrónico se dirigen a un individuo específico y a menudo contienen información personal, como nombres de empleados y números de contacto, direcciones postales, números de seguro social y números de tarjeta de crédito. El objetivo es obtener acceso a la información de la banca corporativa y otra información confidencial para facilitar más fraude financiero, hurto y otros delitos cibernéticos.

Que es la caza de ballenas?

La caza de ballenas es otra variación del ataque de phishing de lanza, excepto que la ballena apunta a ejecutivos de alto nivel o tomadores de decisiones de una organización. La persona dirigida es alguien de importancia o importancia; Puede ser un CEO, COO o CTO de una organización. Estos ataques generalmente toman en cuenta las responsabilidades específicas de estos roles ejecutivos, utilizando mensajes enfocados para engañarlos. El ataque se basa en el supuesto de que estas personas tienen información más sensible para divulgar, como contraseña a cuentas de administración, secretos comerciales, etc. El atacante envía un correo electrónico que finge ser una organización, como un cliente. El mensaje es tan específico que puede parecer lo suficientemente legítimo como para que la víctima actúe y haga clic en un enlace que contiene un código malicioso que está instalado en su computadora, o de lo contrario puede redirigir a un sitio web o página web bajo el control del hacker.

Diferencia entre el phishing de lanza y la ballena

Definición

- El phishing de lanza es una forma específica de phishing que se dirige a una organización específica o a un grupo de personas en lugar de un conjunto aleatorio de personas. El autor envía un correo electrónico malicioso que pretende ser una parte de confianza para tantos usuarios como sea posible y engaña a la víctima para hacer clic en un enlace malicioso en un correo electrónico falsificado o un mensaje de texto, que instala código malicioso en su computadora o red. Del mismo modo, la ballena es un subconjunto de phishing de lanza dirigido a ejecutivos de alto nivel o tomadores de decisiones de una organización, que tiene mucho más información crítica que perder que el usuario promedio.

Objetivo

- Los ataques de phishing y ballena de lanza son muy diferentes en términos de sus niveles de sofisticación y las víctimas a las que apuntan. Se personaliza un ataque de phishing de lanza para dirigirse a una organización o individuo específico para obtener acceso a la información de la banca corporativa y otra información confidencial para facilitar más fraude financiero. La caza de ballenas, por otro lado, se dirige a los miembros de alto nivel de una organización o ejecutivos de nivel C, como CEO, COO o CTO, para recuperar credenciales de alto nivel a cuentas de la compañía, secretos de la empresa, cuentas de administración, secretos comerciales, etc. Mientras que los ataques balleninos se dirigen a individuos de alto nivel, el phishing de lanza está dirigido a objetivos de bajo perfil.

Mitigación

- La medida más efectiva para salvaguardar su computadora o red de ataques de phishing de lanza es educar a las personas sobre técnicas de ingeniería social. Los correos electrónicos de phishing de lanza no son fáciles de detectar, por lo que es aconsejable verificar el destino de los enlaces en cualquier clic antes de hacer clic en los enlaces. Otras medidas incluyen políticas de autenticación de dos factores y administración de contraseñas. La caza de ballenas requiere el mismo tipo de protección que otros ataques de ingeniería social, como la protección adecuada de malware y antivirus, y sobre todo, conciencia del usuario. Las mismas técnicas utilizadas para mitigar los ataques de phishing de lanza también pueden aplicarse a la ballena.

Phishing de lanza vs. Ballening: cuadro de comparación

Resumen

En pocas palabras, los ataques de phishing y ballena son muy diferentes en términos de sus niveles de sofisticación y las víctimas a las que apuntan. Mientras que los ataques balleninos se dirigen a individuos de alto nivel, el phishing de lanza está dirigido a objetivos de bajo perfil. El atacante se disfraza de una parte de confianza y engaña a la víctima para abrir un correo electrónico o un mensaje de texto. A continuación, la víctima se engaña para hacer clic en un enlace, que instala código malicioso en su computadora. Mientras que la ballena se dirige a los ejecutivos de nivel C o a los tomadores de decisiones en altos niveles de una organización, las mismas técnicas utilizadas para mitigar los ataques de phishing de lanza también se aplican a la ballena. La mejor medida para disuadir el éxito de los ataques balleneros es usar firmas digitales.

- « Diferencia entre microcomputador y supercomputadora

- Diferencia entre el autoclave y la olla a presión »